- مؤلف Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 10:53.

- آخر تعديل 2025-01-23 12:05.

تم إنشاء الإنترنت للراحة وليس للأمان. إذا كنت تتصفح الإنترنت مثل الشخص العادي ، فمن المحتمل أن يتمكن الكثير من الأشخاص من تتبع عاداتك في التصفح من خلال برامج التجسس والبرامج النصية وحتى الكاميرات! باستخدام هذه المعلومات ، يمكن لأي شخص في العالم معرفة هويتك ومكان إقامتك وغيرها من المعلومات الشخصية المهمة.

هناك طريقتان لتتبع الأشخاص الآخرين على الإنترنت:

- عن طريق وضع البرامج الضارة مباشرة على الكمبيوتر.

- من خلال الاستماع إلى ما يتم تبادله باستخدام خوادم بعيدة من أي جزء من الشبكة.

خطوة

الطريقة 1 من 2: تجنب البرامج الضارة

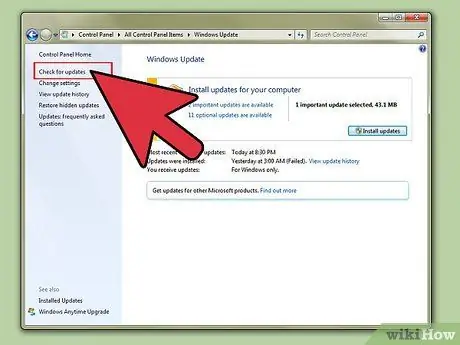

الخطوة الأولى. قم بتحديث نظام التشغيل (نظام التشغيل / نظام التشغيل)

أسهل طريقة للأشخاص الآخرين لتتبع وتسجيل كل شيء عنك هي تثبيت برامج التجسس / الفيروسات أو الاقتحام التلقائي لجهاز الكمبيوتر الخاص بك. من خلال تحديث نظام تشغيل الكمبيوتر بانتظام ، يمكن لمزود نظام التشغيل إبقاء نظام الأمان محدثًا في المناطق الحساسة لمنع عمليات استغلال الثغرات الأمنية المؤتمتة وتحويل برامج التجسس إلى تعليمات برمجية غير مجدية.

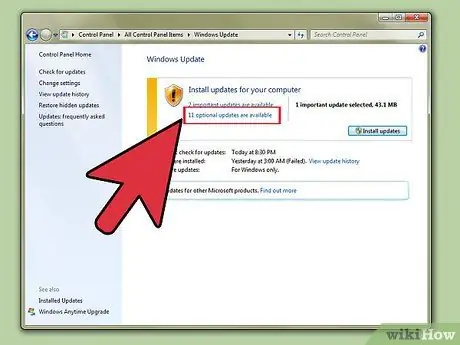

الخطوة 2. احتفظ بالبرنامج في أحدث إصدار له

يتم إجراء تحديثات البرنامج لتحسين راحة المستخدم وإضافة ميزات متنوعة. ومع ذلك ، يتم إجراء تحديثات أيضًا لإصلاح الأخطاء في البرنامج. هناك أنواع عديدة من القمل. البعض يعرض فقط القطع الأثرية المرئية ، والبعض الآخر سيمنعك من القيام بشيء معلن عنه ، والبعض الآخر يمكن أن يستخدمه المتسللون عن بعد والآلي للسيطرة على جهاز الكمبيوتر الخاص بك. بدون القراد ، لا يمكن القيام بهجمات متباينة.

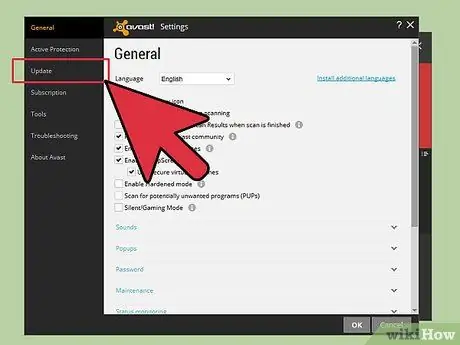

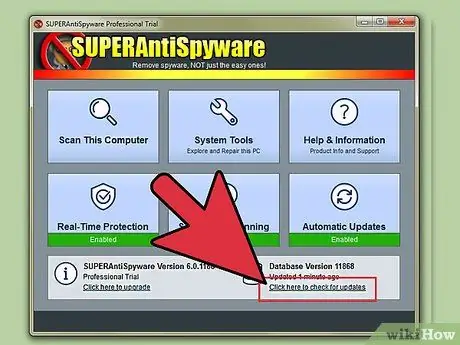

الخطوة الثالثة. قم بتحديث برنامج مكافحة الفيروسات بانتظام وحافظ على نشاطه في نظام التشغيل MS Windows

إذا لم يتم تحديث قاعدة بيانات توقيعات مكافحة الفيروسات ، فلا يزال بإمكان بعض الفيروسات اختراقها. إذا كان برنامج مكافحة الفيروسات لا يعمل في الخلفية ولا يفحص النظام بانتظام ، فقم بإلغاء تثبيت برنامج مكافحة الفيروسات. لاحظ أن برامج مكافحة الفيروسات عادةً ما تبحث عن الفيروسات وبرامج التجسس والجذور الخفية والديدان. عادةً ما تكون برامج مكافحة برامج التجسس المحددة غير فعالة جدًا.

الخطوة 4. استخدم برنامج مكافحة فيروسات فريد واحد فقط وهو قيد التشغيل

يجب أن يراقب برنامج مكافحة الفيروسات الجيد الكمبيوتر عن كثب. في أفضل سيناريو ، سيخطئ أحد البرامج في برنامج مكافحة الفيروسات الآخر على أنه فيروس. في أسوأ الحالات ، يقوم كل برنامج من برامج مكافحة البرامج الضارة بحظر عمل كل منهما. إذا كنت ترغب في استخدام أكثر من برنامج مكافحة فيروسات واحد ، فقم بتحديث قاعدة البيانات ، وافصل الكمبيوتر عن الإنترنت ، وقم بتعطيل برنامج مكافحة الفيروسات الرئيسي تمامًا وقم بتشغيل برنامج مكافحة الفيروسات الثاني فقط في وضع "عند الطلب". بعد ذلك ، ربما تحصل على نتيجة إيجابية خاطئة حول برنامج مكافحة الفيروسات الرئيسي. لا تقلق ، هذا طبيعي. قم بتشغيل برنامج مكافحة الفيروسات الرئيسي ويمكنك استخدام الكمبيوتر كالمعتاد. Malwarebytes هو برنامج حماية إضافي رائع يكمل برنامج مكافحة الفيروسات الخاص بك.

الخطوة 5. حاول عدم تنزيل أي شيء بخلاف المواقع الرسمية (كل أنظمة التشغيل) أو المستودعات الموثوقة (Linux / BSD / MacOS)

على سبيل المثال ، إذا كنت ترغب في تنزيل VLC Media Player ، احصل عليه من الموقع الرسمي (ابحث عنه على Google أولاً أو قم بزيارة www.videolan.org/vlc/). لا تستخدم أبدًا روابط من أي موقع غير رسمي ، حتى لو لم يظهر برنامج مكافحة الفيروسات أي علامات خطر.

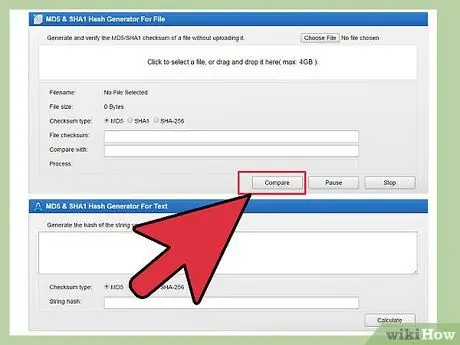

الخطوة 6. تحقق من التوقيع الثنائي ، إن أمكن

يمكنك زيارة هذا الموقع لقراءة أمثلة ومقالات wiki. يرجى ملاحظة أن md5 لم يعد ممكنًا ، لذا نوصي باستخدام sha256. هدفك في الأساس هو إنشاء توقيع من ملف (مثل مثبت / مثبت البرنامج) ، وهذه التواقيع مقدمة على مواقع الويب الرسمية أو قواعد البيانات الموثوقة. عند تنزيل ملف ، يمكنك إنشاء هذا التوقيع بنفسك من الملف باستخدام برنامج خاص. بعد ذلك ، يمكنك مقارنته بالتوقيع من الموقع ؛ إذا كانت متطابقة تمامًا ، فلديك مثبت جيد. بخلاف ذلك ، من الممكن أن تكون قد قمت بتنزيل برنامج تثبيت زائف يحتوي على فيروس أو فشل التنزيل (مهما كان ، ستحتاج إلى تنزيل الملف مرة أخرى للتأكد). في معظم توزيعات Linux ، تتم هذه العملية تلقائيًا وفي BSD تستخدم أي مدير حزم دون الحاجة إلى أي إجراء خاص. على Windows ، يجب عليك التحقق من ذلك يدويًا.

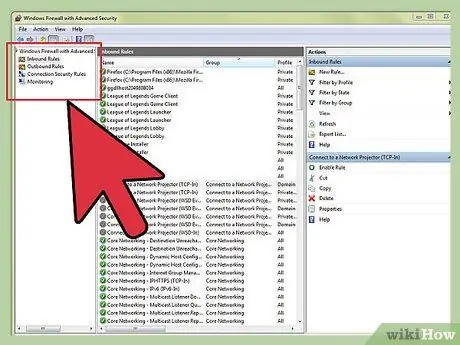

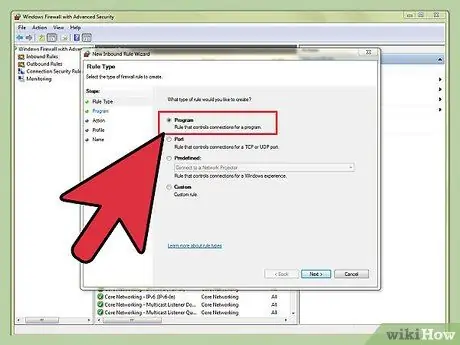

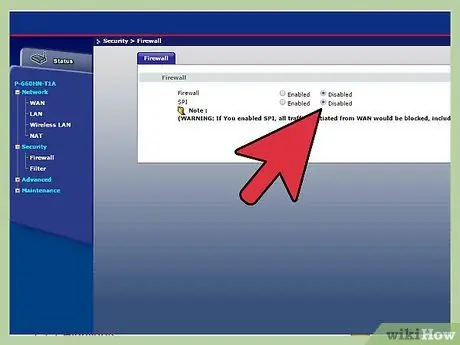

الخطوة 7. استخدم جدار حماية

بالنسبة لنظام Linux / * BSD ، يوجد جداران حماية جيدان متكاملان (netfilter / iptables و pf على التوالي). بالنسبة لـ MS Windows ، يجب أن تبحث عن جدار حماية جيد. يجب أن تفهم أن جدار الحماية يشبه مغير حركة المرور في منتصف محطة كبيرة تحتوي على العديد من القطارات (بيانات الشبكة) ، والأنظمة الأساسية (المنافذ) ، والسكك الحديدية (التدفقات). لا يمكن لعربة التي تجرها الدواب تحميل نفسها وتحتاج إلى مساعدة شخص ما (خدمة أو برنامج خفي ، أي برنامج يعمل في الخلفية يستمع إلى منفذ معين). بدون مساعدة شخص ما ، لن تفعل الخدمة شيئًا ، حتى لو وصل القطار إلى المنصة. تذكر أن جدار الحماية ليس جدارًا أو بوابة ، بل هو جهاز تبديل (يمكن لجدار الحماية أن يفعل أكثر بكثير من مجرد السماح بتدفق البيانات أو منعه). ومع ذلك ، لا تنس أنه لا يمكنك التحكم في الاتصالات الصادرة (ما لم تحظر كل شيء أو تفصل جهاز الكمبيوتر الخاص بك) ، ولكن لا يزال بإمكانك تسجيل البيانات الصادرة. تجد معظم برامج التجسس طريقة لتجاوز جدران الحماية ، ولكن لا يمكنها إخفاء نشاطها ، ويمكنك بسهولة العثور على برامج التجسس التي ترسل البيانات إلى خادم بعيد على المنفذ 933 حتى إذا لم تستخدم برنامج IMAP الذي يعثر عليها ، ويختبئ في الإنترنت يقوم Explorer بمعالجة البيانات وإرسالها على المنفذ 443 والتي يتم استخدامها يوميًا. إذا كان بإمكانك الوصول إلى جدران الحماية القياسية (netfilter / iptables و PF) ، فما عليك سوى تسجيل أي بيانات صادرة وحظر جميع البيانات الواردة باستثناء الاتصالات الحالية والمرتبطة بها. لا تنسَ السماح بكل شيء على جهاز loopback (lo) ؛ إنه آمن ومطلوب.

الخطوة 8. استخدمها فقط لملاحظة ما إذا كان جدار الحماية الخاص بك عديم الحالة

لا يمكنك منع البيانات الواردة بذكاء. تجنب التصفية لكل تطبيق لأنها مرهقة وغير مجدية وتوفر إحساسًا زائفًا بالأمان. تقوم معظم برامج التجسس اليوم بإرفاق رمزها الضار بتطبيق موثوق به يُعتقد أنه يُستخدم للوصول إلى الإنترنت (عادةً Internet Explorer) ويتم تشغيله باستخدام هذا التطبيق. عندما يحاول Internet Explorer الاتصال بالإنترنت ، سيطلب جدار الحماية تأكيدك. إذا أجبت بـ "نعم" (نعم) ، فإن برامج التجسس ستكون قادرة على إرسال أي شيء عبر المنفذين 80 و 443 ، إلى جانب بياناتك الحقيقية.

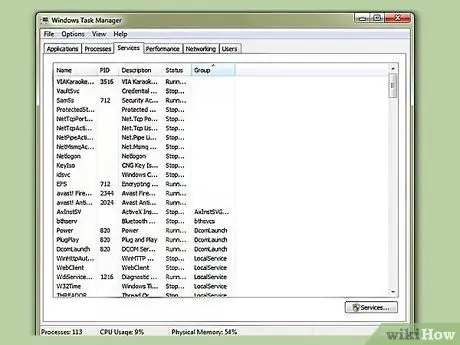

الخطوة 9. تحقق من الخدمات (المعروفة أيضًا باسم daemons) قيد التشغيل

كما ذكرنا سابقًا ، إذا لم يكن هناك أحد على المنصة يقوم بتحميل القطار ، فلن يحدث أي شيء. أنت لست خادم. لا تحتاج إلى خدمة لتتمكن من المشي والاستماع إلى الخارج! (احذر ، معظم خدمات Windows / Linux / MacOS / BSD مطلوبة ولا تستمع للخارج!) إذا أمكن ، قم بتعطيل الخدمات غير المفيدة أو حظر جميع تدفقات البيانات على المنافذ المتصلة بجدار الحماية (على سبيل المثال ، يمكنك حظر تسجيل الدخول والخروج على هذا المنفذ إذا كنت لا تستخدم مشاركات Windows. ضع في اعتبارك أن الأخطاء في الخدمة هي بوابة مفتوحة على مصراعيها للسيطرة على جهاز الكمبيوتر الخاص بك عن بُعد. إذا لم تكن الخدمة موجودة أو تم حظرها بواسطة جدار حماية ، فيمكن لجهاز الكمبيوتر الخاص بك يتم اختراقه عن بُعد. يمكنك أيضًا تجربة برنامج فحص المنافذ مثل nmap لتحديد المنافذ التي سيتم حظرها أو الخدمات التي سيتم تعطيلها (نفس النتيجة).

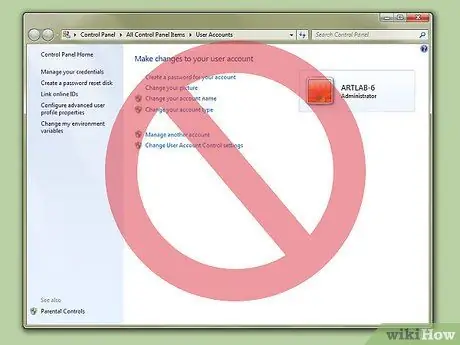

الخطوة 10. حاول ألا تستخدم حساب المسؤول

على الرغم من أنه أفضل في نظامي التشغيل Windows Vista و Seven ، إذا كنت تستخدم حساب مسؤول ، فستتمكن جميع البرامج من طلب حقوق المسؤول ، بما في ذلك البرامج الضارة إذا تم إطلاقها بلا مبالاة. إذا لم تكن مسؤولاً ، فسيتعين على برامج التجسس بذل جهد أكبر للوصول إلى جهاز الكمبيوتر الخاص بك. على الأقل ، إذا كنت مستخدمًا عاديًا ، يمكن لبرامج التجسس إرسال معلوماتك ، ولكن ليس إلى مستخدمين آخرين. لن تتمكن برامج التجسس من استخدام أجزاء مفيدة من النظام لنقل البيانات ، مما يسهل إزالتها من جهاز الكمبيوتر الخاص بك.

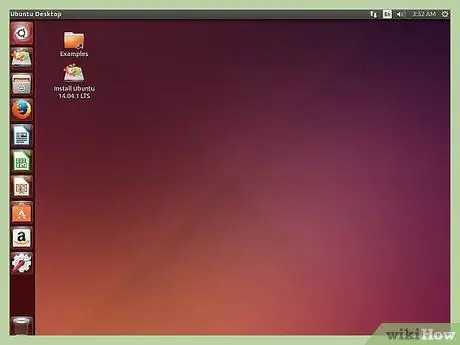

الخطوة 11. انتقل إلى Linux إذا لم تكن بحاجة إلى جهاز كمبيوتر لتشغيل الألعاب أو استخدام برامج خاصة

حتى الآن ، من المعروف أن عددًا قليلاً من البرامج الضارة تهاجم نظام Linux ، وقد تم تعطيلها جميعًا منذ فترة طويلة بفضل التحديثات الأمنية. يتم جلب الثنائيات من مستودعات موثوقة وموقعة وأصلية. لا تحتاج إلى مضاد فيروسات ويمكنك الحصول على الكثير من البرامج المجانية والمفتوحة المصدر والجودة لتلبية احتياجاتك المشتركة (Firefox و Chrome و Inkscape و GIMP و Pidgin و OpenOffice و FileZilla و FFmpeg (تُستخدم تقريبًا في كل محول صوت / فيديو) لنظام التشغيل Windows) و Ghostscript (المستخدمة في كل محول PDF موجود) و XChat والعديد من البرامج الأخرى التي تم تطويرها في الأصل على Linux ثم استيرادها إلى Windows لأنها كانت جيدة جدًا).

الطريقة 2 من 2: منع الآخرين من التطفل على اتصالك

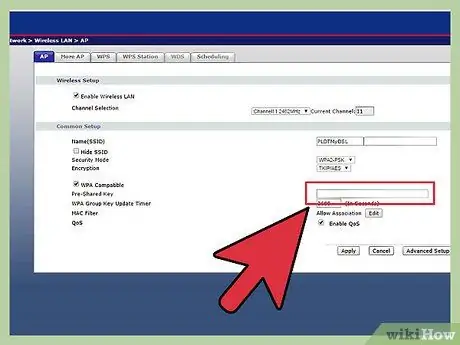

الخطوة الأولى: تأكد من عدم إمكانية الوصول إلى الشبكة دون علمك أو تعطيلها

الخطوة الثانية: تأكد من تشفير شبكتك اللاسلكية بالحد الأدنى من WPA-TKIP أو الحد الأقصى من WPA (2) -CCMP أو WPA2-AES

في الوقت الحالي ، لا يزال استخدام تشفير WEP أو عدم وجود تشفير على الإطلاق خطيرًا ويجب عدم القيام به.

الخطوة 3. حاول ألا تتصفح البروكسيات

إذا كنت مضطرًا إلى استخدام وكيل ، فتذكر أنك مجبر على الوثوق بشخص غريب يدير الوكيل المستخدم. يمكن لهذا الشخص تسجيل وتخزين كل ما ترسله / تستقبله من خلال وكيله. يمكنه حتى إلغاء تشفير البروتوكول المحدد الذي تستخدمه (مثل HTTPS و SMTPS و IMAPS وما إلى ذلك) عندما تكون على حين غرة. إذا كان الأمر كذلك ، فيمكن لهذا الشخص الحصول على رقم بطاقتك الائتمانية ، وما إلى ذلك. يعد استخدام HTTPS أكثر أمانًا كلما أمكن ذلك بدلاً من استخدام بروكسيات مريبة.

الخطوة 4. استخدم التشفير كلما أمكن ذلك

هذه هي الطريقة الوحيدة لضمان عدم فهم أي شخص آخر غيرك أنت والخادم البعيد للبيانات التي يتم إرسالها واستلامها. استخدم SSL / TLS كلما أمكن ذلك ، ابق بعيدًا عن FTP و HTTP و POP و IMAP و SMTP المعتادة (استخدم SFTP و FTPS و HTTPS و POPS و IMAPS و POPS). إذا قال متصفحك أن الشهادة غير صحيحة ، فاترك الموقع على الفور.

الخطوة 5. حاول ألا تستخدم خدمات إخفاء IP

هذه الخدمة هي في الواقع وكيل. ستمر جميع بياناتك عبر هذا الوكيل حتى يتمكنوا من تسجيل كل شيء وتخزينه. يمكن أن توفر هذه الخدمة أيضًا صفحات ويب مزيفة للحصول على معلوماتك الحساسة وحتى استخدامها مباشرة على الموقع الحقيقي حتى لا تدرك أنك قدمت معلومات حساسة إلى الغرباء.

نصائح

- لا تفتح رسائل البريد الإلكتروني من الغرباء.

- لا تفتح المرفقات في رسائل البريد الإلكتروني إلا إذا كانت من شخص موثوق به وتم شرح المحتويات

- يعد قمل الويب طريقة رائعة لتتبع مواقع الويب التي يجب زيارتها. يمكن للعديد من الإضافات التخلص منه مثل Ghostery لمتصفح Chrome و Firefox.

- إذا كنت تلعب لعبة عبر الإنترنت تتطلب منفذًا مفتوحًا ، فلن تحتاج عادةً إلى إغلاقها لاحقًا. تذكر ، إذا لم تكن هناك خدمة ، فالتهديد لا شيء. عند الخروج من اللعبة ، لا يستمع أحد إلى المنفذ المفتوح كما لو كان مغلقًا.

- لا يمكن لموقع واحد بمفرده تتبع عنوان IP الخاص بك على موقع آخر.

- إذا كنت تستخدم عميل موقع ، فقم بإعداده بحيث يتم عرض البريد الإلكتروني بنص عادي (وليس بتنسيق HTML). إذا لم تتمكن من قراءة البريد الإلكتروني ، فستكون الصفحة بأكملها عبارة عن صورة بتنسيق HTML يُرجح أنها إعلانية أو بريد عشوائي.

- لا تضع جهاز كمبيوتر في المنطقة المنزوعة السلاح مطلقًا ؛ يمكن للأشخاص الموجودين في شبكتك فقط استغلال الثغرات. إذا كنت في المنطقة المجردة من السلاح ، فإن شبكتك هي الإنترنت مباشرة.

- لا تستخدم مطلقًا أجهزة كشف برامج تجسس متعددة في نفس الوقت.

- عنوان IP الخاص بك غير مجدي للقراصنة.

- لا يمكن لمالكي مواقع الويب تتبعك بشكل صحيح باستخدام عنوان IP الخاص بك ؛ في معظم الحالات ، يقوم مزود خدمة الإنترنت بتعيين عنوان IP ديناميكيًا. سيتغير عنوان IP من وقت لآخر ومزود خدمة الإنترنت هو الوحيد الذي يعرف من أنت. من الناحية الفنية ، لن يتمكن مزود خدمة الإنترنت من تسجيل كل شخص وتحديد هويته.

- كما يوحي الاسم ، عنوان IP هو عنوان. فقط لأن العنوان معروف ، لا يعني أنه من السهل سرقة المنزل! نفس الشيء مع عناوين IP.

- المنفذ المفتوح (داخل جدار الحماية) بدون خدمة التنصت خلف هذا المنفذ المعين يكون عديم الفائدة للمتسللين.