- مؤلف Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 10:53.

- آخر تعديل 2025-01-23 12:06.

تعرضك رسائل البريد الإلكتروني الاحتيالية للخطر. في كثير من الأحيان نقدم معلومات حساسة للغاية عن غير قصد عبر البريد الإلكتروني ، مما قد يؤدي في النهاية إلى وقوعنا في مشاكل قانونية أو مالية أو شخصية. إذا رأيت رسالة بريد إلكتروني احتيالية في بريدك الوارد ، فكن على علم بذلك وأبلغ عنها. يمكن منع انتشار الاحتيال بشكل أكبر من خلال التحقيق في وجود مثل هذه الرسائل الإلكترونية.

خطوة

طريقة 1 من 3: التعرف على سمات البريد الإلكتروني الاحتيالي

الخطوة الأولى: التعرف على خصائص رسائل البريد الإلكتروني الاحتيالية المتداولة

يجب أن تكون قادرًا على التعرف على خصائص البريد الإلكتروني الاحتيالي حتى تتمكن من الإبلاغ عنه. يوجد اليوم أنواع عديدة من رسائل البريد الإلكتروني الاحتيالية ، بما في ذلك:

- الطريقة القديمة المستخدمة عادة ما تكون عرضًا وهميًا. عروض الأعمال التي تدعي أنها تكسب الكثير من المال شهريًا عبر الإنترنت ؛ عرضًا للاستمرار في التمتع بالصحة واللياقة ؛ شرح الفوائد الطبيعية للأطعمة الجديدة ؛ تمرين يمكن أن يساعدك على إنقاص الوزن بشكل كبير أو في وقت قصير ؛ تحاول جميع عمليات الاحتيال هذه جعل مستلمي رسائل البريد الإلكتروني يشاركون معلوماتهم الشخصية عبر الإنترنت.

- تقدم رسائل البريد الإلكتروني الاحتيالية أحيانًا برامج منخفضة التكلفة يتبين بعد التنزيل أنها تحتوي على برامج ضارة وفيروسات وبرامج ضارة أخرى لسرقة المعلومات من جهاز الكمبيوتر الخاص بك.

- تسعى بعض عمليات الاحتيال ، المعروفة باسم 419 عملية احتيال ، إلى استدراج الضحايا بسلسلة من المستندات والادعاءات المزيفة التي تتضمن عادةً مبالغ كبيرة من المال أو انتهاكات للقانون. قد يتم العثور على أنك وريث صاحب عمل نيجيري ثري ، أو قد يتم اتهامك بانتهاك قانون باتريوت الذي يتعين عليك دفع غرامة مقابله. تهدف عملية الاحتيال هذه إلى الحصول على أكبر قدر ممكن من المال أو أكبر قدر ممكن من المعلومات الخاصة بك. بمجرد أن يشعر المحتال أنه حقق هدفه ، سوف يقطع الاتصال.

- عادةً ما تتميز عمليات الاحتيال القديمة عبر البريد الإلكتروني بالمنطق. هناك تعبير أجنبي يقول "إذا كان يبدو جيدًا لدرجة يصعب تصديقها ، فمن المحتمل أن يكون كذلك" ، وهو ما يعني أنه إذا كان العرض يبدو جيدًا جدًا ، فقد يكون عملية احتيال. وينطبق الشيء نفسه إذا كان محتوى البريد الإلكتروني الذي تتلقاه يبدو سيئًا للغاية. لا يمكنك خسارة 10 كيلوغرامات فقط من خلال تناول هذه الفاكهة المكتشفة حديثًا في غابات الأمازون المطيرة. لا تنتهك بالضرورة قانون باتريوت بمجرد مشاركة مقال إخباري قرأته على فيسبوك.

الخطوة الثانية: تعرف على أشكال رسائل البريد الإلكتروني المخادعة المخادعة

هذا شكل جديد من أشكال الاحتيال. يحاول المحتالون انتحال شخصية موقع ويب صالح لخداعك للذهاب إلى هناك ، على سبيل المثال انتحال شخصية مواقع Twitter أو Facebook. والغرض منه هو منعك من تنزيل برامج ضارة عن طريق الخطأ ، أو تقديم معلومات شخصية حساسة.

- عادةً ما تحاكي رسائل البريد الإلكتروني المخادعة رسائل البريد الإلكتروني الشرعية من البنك الذي تتعامل معه ، على سبيل المثال ، أو مواقع التواصل الاجتماعي مثل Instagram. عادةً ما تبدو رسائل البريد الإلكتروني هذه عاجلة ، مثل "مشكلة في حسابك". عند فتحه ، سيطلب منك ملء نموذج إنترنت للتحقق من صحة حسابك. إذا قمت بالنقر فوق الارتباط الموجود في البريد الإلكتروني ، فسيتم نقلك إلى موقع يشبه إلى حد كبير الموقع الأصلي. هذا هو السبب في أن حيل التصيد تصنف على أنها خطيرة للغاية لأنها غالبًا ما تنجح في خداع ضحاياها.

- يجب ألا تثق فورًا في رسائل البريد الإلكتروني التي تطلب معلوماتك الشخصية عبر الإنترنت. اتصل بالمصرف الذي تتعامل معه عبر الهاتف للتأكد من صحة البريد الإلكتروني الذي تتلقاه. إذا كان البريد الإلكتروني من أحد مواقع التواصل الاجتماعي ، فقم بنسخ موضوع البريد الإلكتروني ولصقه في Google. إذا كانت رسالة بريد إلكتروني احتيالية ، فسترى نتيجة بحث Google تنص على ذلك.

- يوفر موقع مجموعة ورشة عمل مكافحة التصيد الاحتيالي قائمة محدثة بمختلف حيل التصيد الاحتيالي. راجع هذه القائمة إذا تلقيت رسالة بريد إلكتروني تعتقد أنها عملية احتيال.

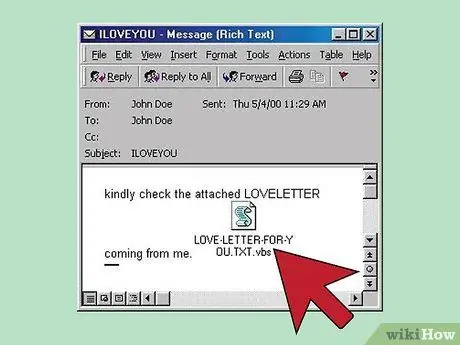

الخطوة 3. احترس من رسائل البريد الإلكتروني الخاصة بحصان طروادة

يعمل هذا النوع من البريد الإلكتروني عادةً من خلال تقديم عدد من الخدمات لك لتنزيلها ، والتي بدورها ستنشر الفيروس إلى جهاز الكمبيوتر الخاص بك.

- بشكل عام ، تحتوي رسائل البريد الإلكتروني الخاصة بأحصنة طروادة على أشياء تبدو غريبة ، ثم اطلب من المستلم فتح المرفق. على سبيل المثال ، ظهر فيروسات "Love Bug" الشهيرة موضوع "I Love You". طلب البريد الإلكتروني من المستلم فتح المرفق في البريد الإلكتروني حتى يتمكن من تلقي رسالة الحب ، والتي أصابت جهاز الكمبيوتر الخاص بالمستلم بفيروس.

- يمكن أن تظهر رسائل البريد الإلكتروني الخاصة بأحصنة طروادة أيضًا كبطاقات بريدية افتراضية ، أو تعد بنكات مضحكة على المرفقات ، أو تقدم برامج تنظيف مجانية للفيروسات. لذلك ، لا تفتح المرفقات من مرسلي البريد الإلكتروني الذين لا تعرفهم.

الطريقة 2 من 3: الإبلاغ عن الاحتيال في حساب البريد الإلكتروني ذي الصلة

الخطوة 1. أبلغ عن عملية الاحتيال إلى عنوان Gmail الخاص بك

تعد أداة الإبلاغ عن الاحتيال في Gmail واضحة جدًا.

- قم بتسجيل الدخول إلى حساب Gmail الخاص بك. قم بزيارة منتدى المساعدة. من هناك ، انقر فوق "الأمان والخصوصية". في هذه الصفحة ، توجد روابط للإبلاغ عن رسائل البريد الإلكتروني المخادعة أو أنواع الاحتيال الأخرى

- تطلب Google منك ملء نموذج للإبلاغ عن الاحتيال. يجب عليك إدخال عنوان بريدك الإلكتروني ، وعنوان البريد الإلكتروني المخادع ، وعنوان البريد الإلكتروني ، وموضوع البريد الإلكتروني ، والجسم ، وأي معلومات إضافية تشعر بأنها مهمة. يمكنك بعد ذلك تقديم النموذج. إذا لزم الأمر ، فسيقوم أحد ممثلي Google بمتابعة الإبلاغ عن طريق طرح عدد من الأسئلة.

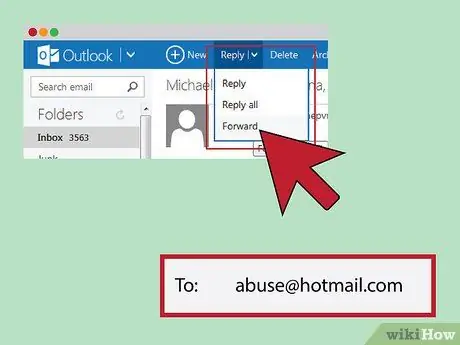

الخطوة 2. قم بإعادة توجيه البريد الإلكتروني المخادع إلى فريق إساءة استخدام Hotmail

أدوات Hotmail للتعامل مع رسائل البريد الإلكتروني الاحتيالية بسيطة للغاية. يمكنك ببساطة إعادة توجيه أي رسائل بريد إلكتروني مشبوهة إلى فريق إساءة استخدام Hotmail.

- عندما تتلقى رسالة بريد إلكتروني تشك في أنها عملية احتيال ، انقر فوق الزر "إعادة توجيه".

- عنوان فريق إساءة استخدام Hotmail هو "abuse@hotmail.com". إعادة توجيه البريد الإلكتروني ذي الصلة إلى هذا العنوان. سيقوم Hotmail بعد ذلك بالاعتناء بهذه المشكلة.

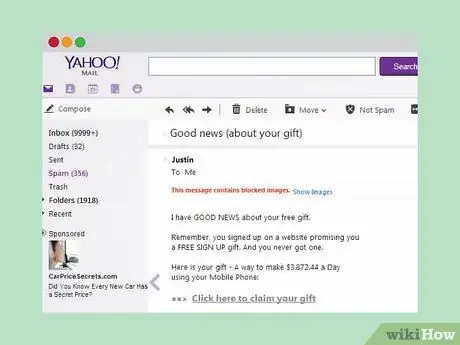

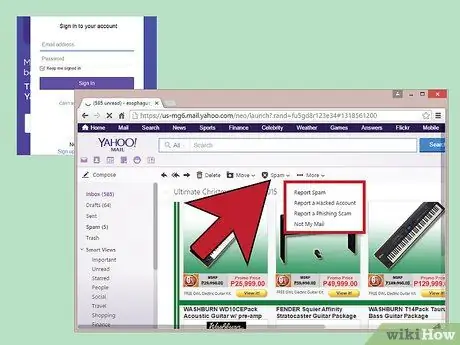

الخطوة الثالثة. قم بالإبلاغ عن رسالة بريد إلكتروني احتيالية على Yahoo

في Yahoo ، يجب عليك زيارة موقع Yahoo على الويب للإبلاغ عن رسائل البريد الإلكتروني الاحتيالية.

- قم بتسجيل الدخول إلى حساب Yahoo الخاص بك ، ثم انقر فوق "حساب Yahoo" في الجزء العلوي من الصفحة. بعد ذلك ، انقر فوق "abuse and spam".

- هناك العديد من فئات Yahoo للاختيار من بينها ، مثل "الإبلاغ عن تصيد احتيالي" و "تلقي بريد إلكتروني عشوائي أو رسائل IM".

- حدد الفئة الأنسب. سيظهر نموذج لإدخال المعلومات الأساسية ، مثل عنوان بريدك الإلكتروني وعنوان بريدك الإلكتروني المشبوه والمحتوى التفصيلي والموضوع وعنوان البريد الإلكتروني. املأ المعلومات المطلوبة بالكامل قدر الإمكان.

الخطوة 4. أبلغ عن رسالة بريد إلكتروني احتيالية إلى قسم تكنولوجيا المعلومات في مؤسستك إذا تلقيتها على كمبيوتر مدرستك أو عملك

إذا تلقيت رسالة البريد الإلكتروني الاحتيالية هذه على جهاز كمبيوتر تستخدمه عادةً للعمل أو المدرسة ، فأبلغ على الفور قسم تكنولوجيا المعلومات بذلك في الحال إلى خادم البريد الإلكتروني. يعرف قسم تكنولوجيا المعلومات كيفية التعامل مع عمليات التصيد الاحتيالي وسيكون قادرًا على تحديد الجناة. هذا مؤشر على أن وظيفتك أو مدرستك مستهدفة على وجه التحديد من قبل المحتالين. تأكد من مشاركة المعلومات علنًا لمنع وقوع إصابات.

الخطوة 5. تعرف على مكان الإبلاغ عن شكوى عامة

إنها لفكرة جيدة الإبلاغ عن رسائل البريد الإلكتروني الاحتيالية لعامة الناس بالإضافة إلى جهات إنفاذ القانون الذين يمكنهم المساعدة في تحديد عمليات الاحتيال وإيقافها. فيما يلي طرق أخرى للإبلاغ عن البريد الإلكتروني بصرف النظر عن مزود البريد الإلكتروني.

- ستقوم Emailbusters.org بنشر رسائل البريد الإلكتروني التي تم الإبلاغ عنها على أنها احتيالية لإعلام الآخرين بالرسائل التي يجب عليهم تجنبها أو حذفها.

- Ip-Address-Lookup-V4 هو موقع قادر على العثور على عنوان البريد الإلكتروني وعنوان IP الخاص بالمرسل. سيساعدك هذا في التعرف على المحتالين.

- إذا طلبت رسالة بريد إلكتروني احتيالية معلوماتك المصرفية أو معلومات شخصية أخرى ، فأبلغ مركز الشكاوى التابع لمكتب التحقيقات الفيدرالي. إنهم قادرون على العثور على المحتال ومعاقبته وبالتالي تقليل عدد ضحايا الاحتيال.

طريقة 3 من 3: تجنب رسائل البريد الإلكتروني الاحتيالية في المستقبل

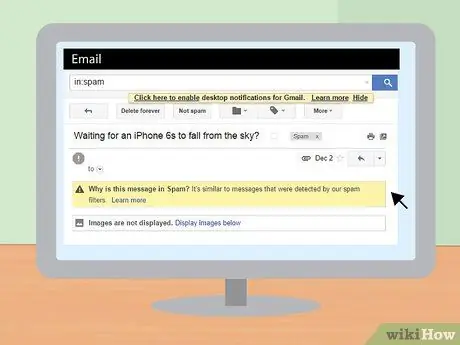

الخطوة 1. استخدم نظام تصفية البريد الإلكتروني العشوائي

تتمثل إحدى أسهل الطرق لتجنب رسائل البريد الإلكتروني الاحتيالية في استخدام نظام تصفية البريد العشوائي. هذا يعني أن رسائل البريد الإلكتروني الاحتيالية لن تذهب إلى صندوق الوارد الرئيسي الخاص بك ، ولكن ستتم إعادة توجيهها إلى دليل البريد العشوائي ثم حذفها.

- توفر معظم تطبيقات البريد الإلكتروني والخدمات البريدية خيارات تصفية البريد العشوائي. إذا كنت محتارًا بشأن كيفية إضافة عامل تصفية البريد العشوائي إلى بريدك الإلكتروني ، فابحث عن قسم "المساعدة" على موقع الويب أو التطبيق.

- لا يزال من الممكن وصول بعض رسائل البريد الإلكتروني العشوائية حتى إذا كنت تستخدم أفضل المرشحات. لا يعني تثبيت عامل تصفية البريد العشوائي أن بريدك الإلكتروني آمن. تذكر كيفية الإبلاغ عن حيل التصيد الاحتيالي ورسائل البريد الإلكتروني الاحتيالية الأخرى.

الخطوة 2. كن حذرًا مع رسائل البريد الإلكتروني غير المرغوب فيها

لا تفتح أبدًا رسائل البريد الإلكتروني التي تأتي من أشخاص أو مؤسسات لا تعرفهم ، ناهيك عن النقر على الروابط أو فتح المرفقات فيها. حتى إذا كان البريد الإلكتروني من مؤسسة تعرفها ، فلا تفتحه إذا لم تطلب أبدًا معلومات ، أو طلبت شيئًا ، أو ملأت استبيانًا ، أو اتصلت بالمنظمة.

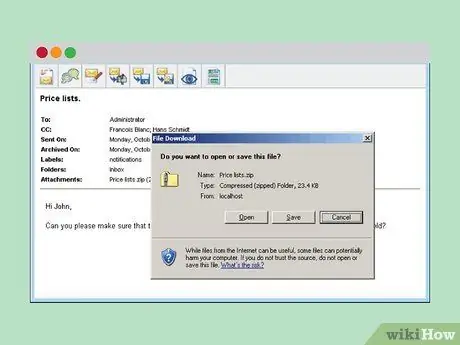

الخطوة 3. افتح مرفق بريد إلكتروني تثق به

تعتبر المرفقات من أسهل الوسائل التي تدخل الفيروسات أو البرامج الضارة الأخرى إلى جهاز الكمبيوتر الخاص بك. تأكد من أنه لا بد من فتح المرفق.

يجب عليك فقط فتح مرفقات البريد الإلكتروني من الأشخاص الذين تعرفهم بالفعل. إذا كنت تقوم بالنشر ، على سبيل المثال ، وتلقيت مرفق بريد إلكتروني من شخص لا تعرفه ، فتأكد من صحة البريد الإلكتروني. تظهر رسائل البريد الإلكتروني المزيفة بشكل واضح من خلال الأخطاء النحوية الخطيرة ، حيث يتم إنشاؤها عادةً بواسطة المتطفلين ، وليس البشر

الخطوة 4. تثبيت برنامج مكافحة الفيروسات وتحديثه بانتظام

مضاد الفيروسات هو سلاح قوي لحماية نفسك من الاحتيال.

- ابحث عن مضاد فيروسات يمكنه ترقية نفسه. غالبًا ما ننسى تحديث برنامج مكافحة الفيروسات الخاص بنا ، لذا ستتمتع بحماية أفضل من رسائل البريد الإلكتروني أو عمليات الاحتيال من خلال تحديث مستقل.

- تأكد من أن برنامج مكافحة الفيروسات الذي تستخدمه يحتوي على نظام فحص للبريد الإلكتروني لمنعك من تنزيل المرفقات التي تحتوي على فيروسات.

الخطوة 5. ادرس سياسات البريد الإلكتروني للشركة التي تعمل بها

ستتم حمايتك بشكل كبير من الاحتيال من خلال الدراسة. تعرف على سياسات البريد الإلكتروني الخاصة بالشركة التي تعمل بها حتى تتمكن من اكتشاف عمليات التصيد الاحتيالي بشكل أفضل.

- تتبع معظم البنوك التجارية سياسات صارمة تجاه طلبات الحصول على معلومات شخصية عبر البريد الإلكتروني. عادة ما تتواصل البنوك معك عبر الهاتف لتأكيد رسوم معينة أكثر من البريد الإلكتروني. إذا تلقيت رسالة بريد إلكتروني تطلب منك تقديم معلومات شخصية ، فيرجى الاتصال بالمصرف الذي تتعامل معه عبر الهاتف للتأكيد قبل ملء أي استمارات.

- مواقع الشبكات الاجتماعية ، مثل Twitter و Facebook ، لديها سياسات بريد إلكتروني تتعلق بأمان الحساب. تأكد من قراءة كل هذه السياسات ، ومعرفة لماذا تكون رسائل البريد الإلكتروني من Facebook أو Twitter أكثر ملاءمة.