- مؤلف Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-02 02:30.

- آخر تعديل 2025-06-01 06:05.

هل أنت قلق بشأن أمان شبكتك أو شبكة شخص آخر؟ تتمثل إحدى أساسيات أمان الشبكة في التأكد من حماية جهاز التوجيه الخاص بك من المتطفلين. إحدى الأدوات الأساسية التي يمكن استخدامها لتأمينها هي Nmap أو Network Mapper. سيقوم هذا البرنامج بفحص الهدف والإبلاغ عن المنافذ المفتوحة والمغلقة. يستخدم خبراء أمن الشبكات هذا البرنامج لاختبار أمان الشبكة. لمعرفة كيفية استخدام البرنامج ، اقرأ مقالة ويكي هاو هذه.

خطوة

طريقة 1 من 2: استخدام Zenmap

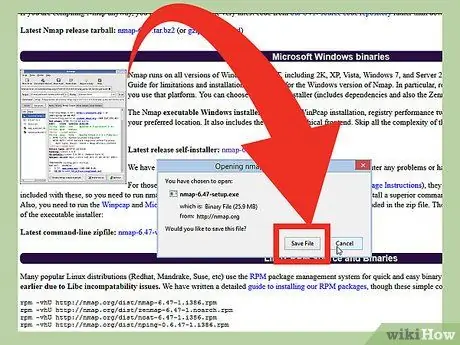

الخطوة 1. قم بتنزيل ملف مثبت Nmap

يمكن الحصول على هذا الملف (الملف) مجانًا من موقع المطور Nmap. يوصى بتنزيل ملف مثبت Nmap مباشرة من موقع المطور لتجنب الفيروسات أو الملفات المزيفة. يحتوي ملف برنامج التثبيت Nmap الذي تم تنزيله على تطبيق Zenmap. Zenmap هي واجهة رسومية لـ Nmap تساعد المستخدمين المبتدئين على فحص أجهزة الكمبيوتر الخاصة بهم دون الحاجة إلى تعلم سطر الأوامر.

برنامج Zenmap متاح لأنظمة التشغيل Windows و Linux و Mac OS X. يمكنك العثور على جميع ملفات التثبيت لجميع أنظمة التشغيل على موقع Nmap

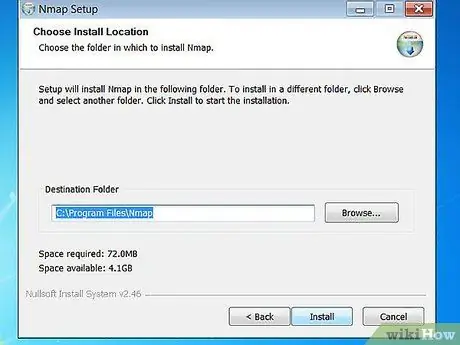

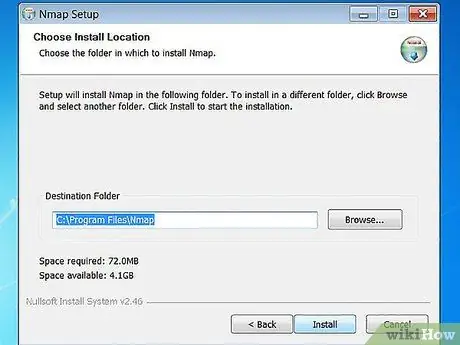

الخطوة 2. تثبيت Nmap

قم بتشغيل ملف مثبت Nmap بمجرد تنزيله. سيُطلب منك تحديد مكونات البرنامج التي تريد تثبيتها. لتعظيم أداء Nmap ، نوصيك بتحديد جميع الخيارات. لن يقوم Nmap بتثبيت برامج إعلانية أو برامج تجسس.

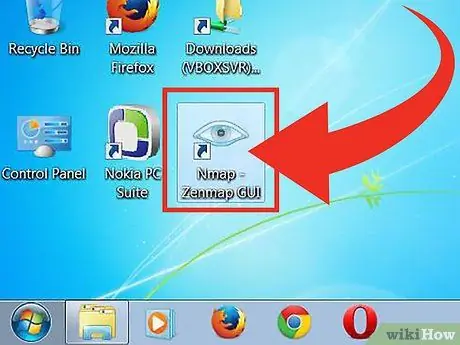

الخطوة الثالثة. قم بتشغيل برنامج "Nmap - Zenmap GUI"

إذا كنت تستخدم الخيار الافتراضي عند تثبيت Nmap ، فسترى رمز Nmap على سطح المكتب. خلاف ذلك ، ابحث عن هذا الرمز في قائمة ابدأ. سيؤدي فتح Zenmap إلى تشغيل البرنامج.

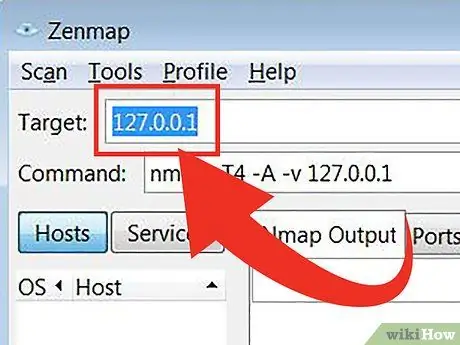

الخطوة 4. أدخل الهدف الذي تريد مسحه ضوئيًا

يجعل برنامج Zenmap عملية المسح سهلة. الخطوة الأولى لإجراء الفحص هي تحديد هدف. يمكنك إدخال مجال (example.com) أو عنوان IP (127.0.0.1) أو شبكة (192.168.1.0/24) أو مجموعة من هذه الأهداف.

اعتمادًا على شدة الفحص وهدفه ، فإن إجراء فحص Nmap قد ينتهك القواعد التي وضعها مزود خدمة الإنترنت الخاص بك ويمكن أن يوقعك في مشكلة. نوصيك بمراجعة القوانين المحلية وعقود مزود خدمة الإنترنت قبل إجراء فحص Nmap على الأهداف الناشئة خارج شبكتك

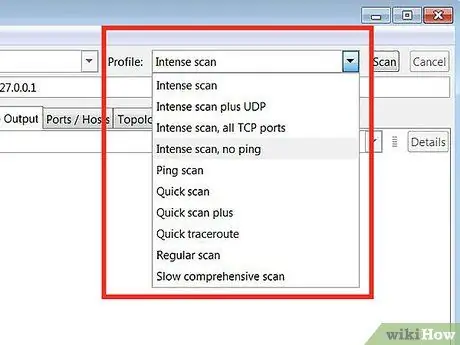

الخطوة 5. حدد الملف الشخصي

ملف التعريف هو إعداد مسبق يحتوي على مجموعة من المعدلات التي تحدد هدف الفحص. تتيح لك هذه الميزة تحديد نوع الفحص بسرعة دون الحاجة إلى إدخال معدل في سطر الأوامر. اختر ملف تعريف يناسب احتياجاتك:

- مسح مكثف - إجراء عمليات المسح بدقة. يحتوي ملف التعريف هذا على اكتشاف نظام التشغيل (نظام التشغيل أو نظام التشغيل) ، واكتشاف الإصدار ، ومسح البرنامج النصي (البرنامج النصي) ، وتتبع المسار ، ووقت المسح القوي. هذا الخيار هو فحص يمكن أن يتداخل مع النظام والشبكة.

- مسح بينغ - يستخدم هذا الفحص لاكتشاف ما إذا كان الهدف قد دخل إلى الشبكة (عبر الإنترنت). لن يقوم هذا الخيار بفحص أي منافذ.

- مسح سريع - هذا الفحص أسرع من الفحص العادي لأن هذا الخيار له وقت مسح قوي ولا يقوم إلا بمسح المنافذ المحددة فقط.

- الفحص المنتظم - هذا الخيار هو فحص Nmap قياسي بدون أي تعديل. سيعيد هذا الفحص الأصوات ويفتح المنافذ إلى الهدف.

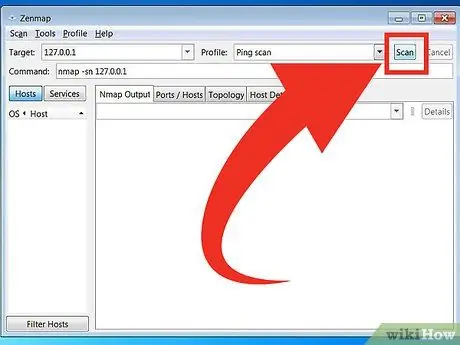

الخطوة 6. انقر فوق Scan لبدء المسح

سيتم عرض نتائج المسح في الوقت الفعلي في علامة التبويب Nmap Output. تختلف مدة الفحص وفقًا لملف تعريف المسح المحدد ، والمسافة بين الكمبيوتر والهدف ، وتكوين الشبكة الهدف.

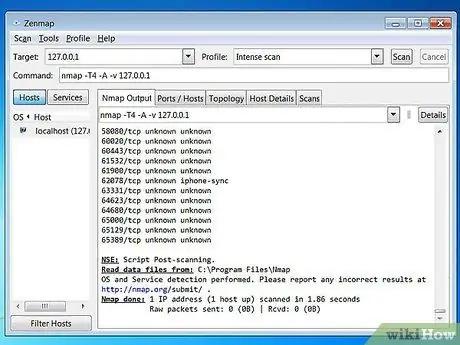

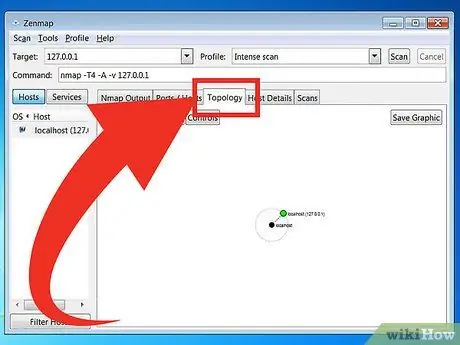

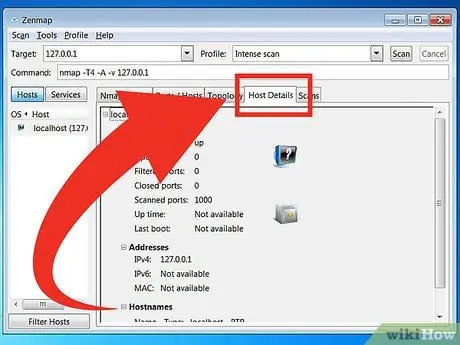

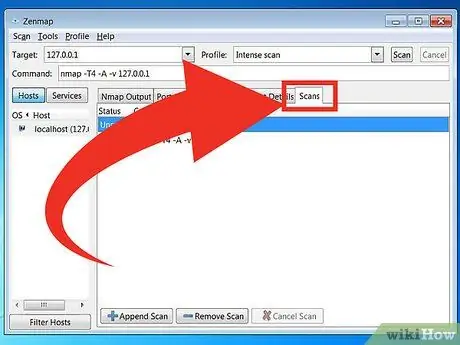

الخطوة 7. عرض نتائج الفحص

طوبولوجيا - تعرض علامة التبويب هذه مسار التتبع للمسح الذي أجريته. يمكنك معرفة عدد القفزات (جزء من المسار الذي يقع بين مصدر البيانات ووجهتها) التي تمر بها البيانات للوصول إلى الهدف.

تفاصيل المضيف - تعرض علامة التبويب هذه ملخصًا للبيانات التي تم الحصول عليها من الفحص الهدف ، مثل عدد المنافذ وعنوان IP واسم المضيف (اسم المضيف) ونظام التشغيل وغيرها.

عمليات المسح - تخزن علامة التبويب هذه جميع الأوامر (الأوامر) التي تم تنشيطها في الفحص السابق. تتيح لك علامات التبويب إعادة فحص الأهداف بسرعة باستخدام مجموعة محددة من المعلمات.

الطريقة 2 من 2: استخدام سطر الأوامر

الخطوة 1. تثبيت Nmap

قبل استخدام Nmap ، يجب عليك أولاً تثبيته حتى تتمكن من تشغيله من سطر أوامر نظام التشغيل. برنامج Nmap صغير الحجم ويمكن الحصول عليه مجانًا من مطوري Nmap. اتبع الإرشادات أدناه لتثبيت Nmap على نظام التشغيل الخاص بك:

-

لينكس - قم بتنزيل Nmap وتثبيته من المستودع الخاص بك. Nmap متاح في معظم مستودعات Linux الرئيسية. أدخل الأمر التالي بناءً على توزيع Linux لديك:

قم بتشغيل فحص Nmap بسيط الخطوة 8 - بالنسبة إلى Red Hat و Fedora و SUSE

- (64 بت)

- لديبيان وأوبونتو

rpm -vhU

(32 بت) أو

rpm -vhU

sudo apt-get install nmap

للنوافذ - قم بتثبيت ملف مثبت Nmap. يمكن الحصول على هذا الملف مجانًا من موقع المطور Nmap. يوصى بتنزيل ملف مثبت Nmap مباشرة من موقع المطور لتجنب الفيروسات أو الملفات المزيفة. يتيح لك استخدام ملف مثبت Nmap تثبيت أداة سطر أوامر Nmap بسرعة دون الحاجة إلى استخراج الملفات إلى المجلد المناسب.

إذا كنت لا تريد واجهة Zenmap الرسومية ، فيمكنك إلغاء تحديد عملية تثبيت Nmap

لنظام التشغيل Mac OS X - تنزيل ملف صورة القرص (ملف كمبيوتر يحتوي على محتويات وهيكل وحدة تخزين القرص) Nmap. يمكن الحصول على هذا الملف مجانًا من موقع المطور Nmap. يوصى بتنزيل ملف مثبت Nmap مباشرة من موقع المطور لتجنب الفيروسات أو الملفات المزيفة. استخدم ملفات التثبيت الموجودة في ملف صورة القرص لتثبيت Nmap على الكمبيوتر. يتطلب Nmap إصدار OS X 10 أو 6 أو أحدث.

الخطوة 2. افتح سطر الأوامر

يتم تشغيل الأمر Nmap من سطر الأوامر ويتم عرض نتائج الفحص أسفل الأمر. يمكنك استخدام المتغيرات لتعديل الفحص. يمكنك إجراء فحص من أي مجلد في سطر الأوامر.

-

لينكس - افتح Terminal إذا كنت تستخدم واجهة المستخدم الرسومية لتوزيع Linux. يختلف موقع المحطة اعتمادًا على نوع توزيع Linux.

قم بتشغيل فحص Nmap بسيط الخطوة 9 -

للنوافذ - يمكنك فتح نافذة موجه الأوامر بالضغط على مفتاح Windows + R وإدخال "cmd" في حقل Run. يمكن لمستخدمي Windows 8 الضغط على مفتاح Windows + X وتحديد موجه الأوامر من القائمة. يمكنك تشغيل فحص Nmap من أي مجلد.

قم بتشغيل فحص Nmap بسيط الخطوة 9 -

لنظام التشغيل Mac OS X - افتح تطبيق Terminal الموجود في الدليل الفرعي Utility في مجلد التطبيقات.

قم بتشغيل فحص Nmap بسيط الخطوة 9

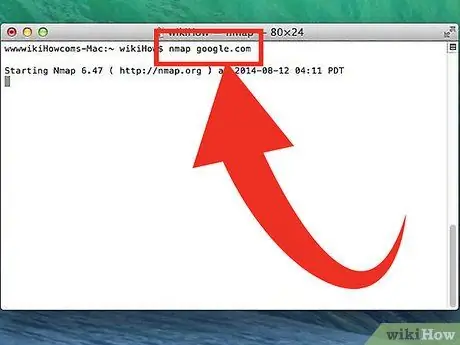

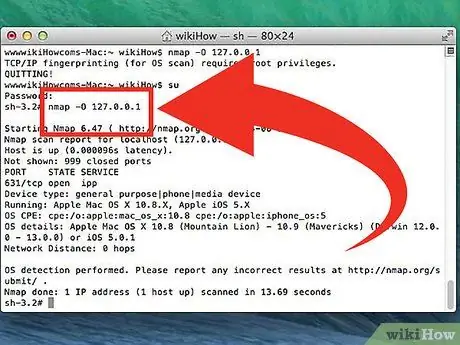

الخطوة 3. قم بإجراء فحص على المنفذ الهدف

لإجراء فحص أساسي ، اكتب

nmap

. سيؤدي هذا إلى اختبار اتصال الهدف وفحص المنفذ. من السهل اكتشاف هذا الفحص. سيتم عرض نتيجة الفحص على الشاشة. قد تضطر إلى تحريك النافذة لأعلى لرؤية الفحص بالكامل.

اعتمادًا على شدة الفحص وهدفه ، فإن إجراء فحص Nmap قد ينتهك القواعد التي وضعها مزود خدمة الإنترنت الخاص بك ويمكن أن يوقعك في مشكلة. نوصيك بالتحقق من اللوائح المحلية وعقد مزود خدمة الإنترنت الذي تستخدمه قبل إجراء فحص Nmap على الأهداف الناشئة خارج شبكتك

الخطوة 4. قم بتشغيل الفحص المعدل

يمكنك استخدام متغيرات الأوامر لتغيير معلمات الفحص بحيث تحتوي نتائج البحث على معلومات أكثر أو أقل. سيؤدي تغيير متغير المسح إلى تغيير مستوى التداخل الناتج عن المسح. يمكنك إضافة متغيرات متعددة بوضع مسافة بين كل متغير. يتم وضع المتغير قبل الهدف:

nmap

- - sS - هذا فحص SYN تم إجراؤه بصمت. يعد اكتشاف هذا الفحص أكثر صعوبة من الفحص القياسي. ومع ذلك ، سيستغرق الفحص وقتًا أطول. يمكن للعديد من جدران الحماية الحديثة اكتشاف عمليات المسح "-sS".

- - sn - هذا فحص بينغ. سيؤدي هذا الفحص إلى تعطيل فحص المنفذ وسيتحقق فقط من الأجهزة المضيفة التي تم تسجيل دخولها إلى الشبكة.

- - أ - هذا فحص لنظام التشغيل. سيحاول هذا الفحص تحديد نظام التشغيل الهدف.

- - أ - ينشط هذا المتغير عدة عمليات مسح شائعة الاستخدام: اكتشاف نظام التشغيل ، واكتشاف الإصدار ، ومسح البرنامج النصي ، وتتبع المسار.

- - F - ينشط هذا الفحص الوضع السريع ويقلل من عدد المنافذ الممسوحة ضوئيًا.

- - الخامس - سيعرض هذا الفحص مزيدًا من المعلومات في نتائج البحث حتى تتمكن من فهمها بسهولة أكبر.

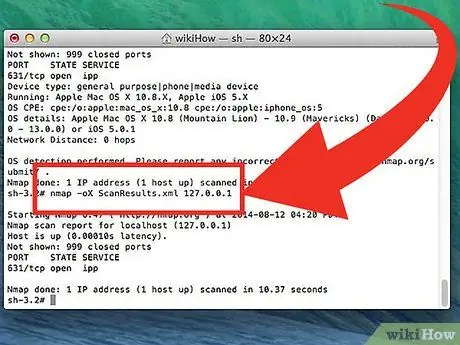

الخطوة 5. تحويل نتائج المسح إلى ملف XML

يمكنك تحويل نتائج الفحص إلى ملف XML حتى تتمكن من عرضها بسهولة في أي متصفح. للقيام بذلك ، يجب عليك استخدام المتغير - ثور وكذلك تحديد اسم ملف XML. فيما يلي مثال على الأمر المستخدم لتحويل نتائج الفحص إلى ملف XML:

nmap -oX Search Result.xml

سيتم حفظ ملف XML في المجلد حيث قمت بحفظ ملف العمل

نصائح

- إذا كان الهدف لا يستجيب ، فحاول إضافة "-P0" إلى الفحص. سيؤدي ذلك إلى إجبار Nmap على بدء المسح حتى إذا اعتقد البرنامج أنه لا يمكن العثور على الهدف المحدد. هذه الطريقة مفيدة لأجهزة الكمبيوتر المحظورة بواسطة جدار الحماية.

- هل تريد معرفة تقدم الفحص؟ أثناء إجراء الفحص ، اضغط على مفتاح المسافة أو أي مفتاح لعرض تقدم فحص Nmap.

- إذا استغرق الفحص وقتًا طويلاً (عشرين دقيقة أو أكثر) ، فحاول إضافة "-F" إلى فحص Nmap لجعل Nmap يفحص المنافذ المستخدمة بشكل متكرر فقط.

تحذير

- إذا كنت تقوم بإجراء فحوصات Nmap بشكل متكرر ، فاستعد للإجابة على أسئلة مزود خدمة الإنترنت الخاص بك. ينظر بعض مزودي خدمة الإنترنت إلى حركة مرور Nmap بانتظام ويعتبر Nmap أداة سهلة للكشف. Nmap هي أداة معروفة من قبل الكثيرين وعادة ما يستخدمها المتسللون. على هذا النحو ، قد يشتبه مزود خدمة الإنترنت فيك ويجب أن تشرح بالتفصيل سبب استخدامك لـ Nmap.

- تأكد من حصولك على إذن لمسح الهدف! قد يؤدي إجراء مسح ضوئي لموقع www.whitehouse.gov إلى وقوعك في مشكلة. حاول مسح scanme.nmap.org إذا كنت تريد تجربة تطبيق Nmap. تتم إدارة هذا الموقع وصيانته بواسطة مطوري Nmap. لذلك ، يمكنك مسحه ضوئيًا دون الحاجة إلى القلق بشأن الوقوع في مشكلة.